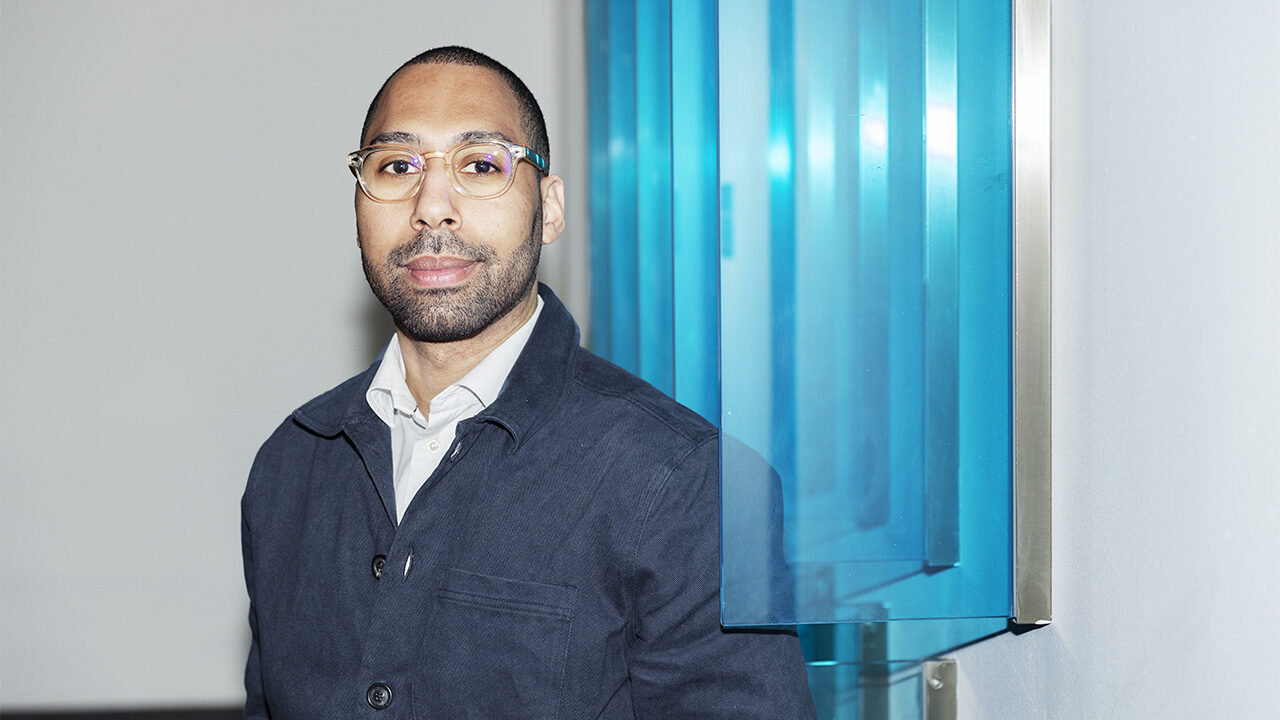

SEB:s säkerhetschef Kristoffer Sjöström: »Aktörerna allt starkare«

Det har nu gått över ett år sedan Ryssland påbörjade sitt anfallskrig mot Ukraina. Men vid sidan av krigföringen i städer och ute i landet pågår ett parallellt krig: det digitala. Där är banker en av måltavlorna. »Nivån som krävs för att utföra en cyberattack har minskat signifikant«, säger SEB:s säkerhetschef Kristoffer Sjöström.

Tidigare skedde så kallade överbelastningsattacker (DDoS) och attacker via destruktiv skadlig kod och utpressning mer sporadiskt. Men sedan Rysslands invasion i Ukraina har cyber som hybridkrigföring och direktkrigföring mot västvärlden ökat kraftigt, enligt Kristoffer Sjöström, säkerhetschef på SEB.

– Syftet är att påverka nationer i deras beslut, men också att påverka individer i deras syn på samhället. Man använder cyberhot för att underminera förtroendet för nationens förmåga att skydda sina medborgare, säger han.

Uppgifterna kring cyberattacker mot Ukraina går isär, men enligt en undersökning från it-säkerhetsföretaget Check Point Software Technologies som gjordes i höstas hade antalet attacker mot landets militär och regering mer än fördubblats jämfört med före kriget. Antalet cyberattacker mot olika företagsnätverk uppgick till 1 500 per dag, vilket är högre än det globala snittet på 1 124 försök.

SEB är ensam bland de svenska storbankerna att ha kontor i Ukraina. Bortsett från den 24 februari då kriget bröt ut har kontoret i Kiev hållit öppet. Den första tiden låg fokus framför allt på personalens säkerhet, enligt Kristoffer Sjöström.

Olika typer av cyberattacker

Överbelastningsattack: DDoS, distributed denial-of-service attack. En överbelastningsattack används mot datasystem för att störa olika tjänsters tillgänglighet. En metod är att angriparen utnyttjar en sårbarhet eller svaghet som får systemets programvara att krascha eller låsa sig, en annan att skicka stora mängder trafik tills systemet eller applikationen kollapsar.

Destruktiv skadlig kod: Wiper malware. Destruktiv skadlig kod används för att förstöra kritiska system genom att permanent kryptera eller radera data. Syftet är att med hjälp av skadlig programvara med uppsåt skada eller ta bort data och program.

Utpressning: Ransomware. En skadlig programvara där syftet är utpressning. Vanligtvis tar angriparen filer »som gisslan« via kryptering. För att häva krypteringen eller få tillbaka kontrollen över filerna krävs i regel en lösensumma eller annan åtgärd som kan gynna utpressaren.

– Det viktigaste handlade om vår personal, människorna som är direkt i farozonen. Där tänker vi nog som de flesta företag som har verksamhet i Ukraina. Skydda och rädda liv först, och sen tänka skademinimering och långsiktighet i beslut och i kontinuitet.

– Vi har en fantastiskt bra och närvarande chef och personalen har varit helt otrolig i den här tragedin.

Likt många andra trodde Kristoffer Sjöström inte att Ryssland skulle göra allvar av sina hot. Samtidigt fanns det en plan om det värsta skulle inträffa.

– Få trodde att det här skulle hända, men när det hände så var nog de flesta av oss mentalt förberedda. Det var inte så att vi blev tagna på sängen, det fanns planer för det.

Enkelt uttryckt finns tre slags grupperingar globalt som utför cyberattacker, enligt Kristoffer Sjöström. Runt 70 procent kommer från mindre organiserade, resursstarka och ofta mindre kompetenta aktörer. De använder sig ofta av kända metoder och verktyg, något som företag med god cyberhygien kan skydda sig mot.

Nästan en tredjedel, 29 procent, kommer från cyberkriminella och andra aktivistgrupper, varav en stor del nu har anknytning till länderna de är verksamma i. Grupperingarna är mer organiserade, använder mer resurser och ibland mer komplicerade verktyg. De lägger

även mer tid på attackerna.

»De har mycket starka förmågor, väldigt mycket tid och väldigt mycket tålamod. Den här sortens aktör är ofta kopplad till nationens underrättelseorganisationer men behöver inte vara del av dem rent organisatoriskt.«

Den sista procenten kommer från de mest komplicerade grupperingarna, nämligen statsunderstödda aktörer.

– De har mycket starka förmågor, väldigt mycket tid och väldigt mycket tålamod. Den här sortens aktör är ofta kopplad till nationens underrättelseorganisationer men behöver inte vara del av dem rent organisatoriskt.

Enligt Kristoffer Sjöström har statsunderstödda cyberattacker blivit vanligare. Det förekommer även att aktörer med statsstöd samarbetar med andra kriminella grupperingar, berättar han.

Motiven varierar. Vissa är intresserade av det ekonomiska, andra av det politiska eller att påverka en specifik agendapunkt. Ibland suddas gränserna ut och händelser används för att driva den egna agendan, på säkerhetsspråk så kallad falsk flagg.

Ett färskt exempel är Rasmus Paludans koranbränningar i januari, vilket bland annat drabbade svenska myndigheter och även bankerna i form av kraftiga överbelastningsattacker. Inledningsvis tog aktivistgruppen Anonymous Sudan på sig attackerna, men analyser visar att det även kan finnas kopplingar till statsstödda aktörer, enligt en rapport från Bankföreningen.

Kristoffer Sjöström menar dock att cyberkriget hittills haft en begränsad påverkan på de svenska bankerna, med ett fåtal störningar. Samtidigt är han försiktig med att gå in på detaljer hur cyberriskerna ser ut mot bankerna.

– Alla hot är ett hot mot oss om vi inte tar det på allvar, vilket vi gör. Vi lägger fokus brett på alla områden och försöker förstå hur hotbilden rör sig. Vi samarbetar med myndigheter, andra banker och sektorer för att få en så holistisk uppfattning om hotbilden som möjligt. Och den förändrar sig hela tiden.

Kristoffer Sjöström

Ålder: 50 år.

Karriär: Säkerhetskonsult, Ericsson, SEB.

Utbildning: Bachelor of Science in Security och Bachelor of Business in Management.

Intressen: Landsvägscykel. Senare i juni cyklar han Halvvättern tillsammans med sonen. Fiske, att vara i skog och mark, trädgårdsarbete, träning.

– Går vi tillbaka 5–10 år i tiden var det ganska få organiserade grupper och individer som gjorde det här. Men nu kan du köpa många av de här kriminella tjänsterna på nätet. Nivån som krävs för att utföra en cyberattack har minskat signifikant, säger han.

Kristoffer Sjöström har jobbat med säkerhet stora delar av sitt yrkesliv. Han började för runt 25 år sedan som säkerhetskonsult, men majoriteten av tiden har han varit i olika säkerhetsroller inom telekom på Ericsson. För två år sedan bytte han bransch och gick till SEB, där han nu är säkerhetschef och ansvarig för bankens cyberförsvar och andra säkerhetsrelaterade frågor.

Cybersäkerhetsområdet har förändrats på flera sätt, anser han. En stor skillnad är att säkerhetsfrågorna tidigare sågs som en slags »hemlig verkstad som it-avdelningen sysslade med« når ut både bredare och diskuteras högst upp i verksamheten. Men grunderna finns fortfarande kvar.

Det handlar om att hemlighålla det som ska hållas hemligt, att säkerställa att information inte förändras på ett otillbörligt sätt så att den är tillförlitlig och att informationen är tillgänglig.

– På de flesta företag som förstår utmaningen finns numera ett kompetenscenter med specialister på cybersäkerhet och säkerhet i stort, samtidigt som det finns anställda ute i verksamheten som fångar affärskraven och som jobbar med det kontinuerliga arbetet. På det sättet byggs ett ekosystem runt de här frågorna.

Att han kom in på säkerhet hänger ihop med att det ger möjlighet att jobba med hela organisationen, enligt Kristoffer Sjöström.

– Det är inte så linjärt, utan du får hela tiden jobba med nya problemställningar och utmaningar. Och uppenbarligen har jag också varit ganska bra på det, säger han men understryker med ett leende att han kanske inte alltid är den mest populära kollegan på jobbet.

– I flera fall ses man som väldigt jobbig, för du sätter upp en massa hinder i vägen. Men när något händer och du har en tydlighet och kan hjälpa organisationen ses du som en hjälte. Åtminstone under en period.

Men hur bygger man som bank ett starkt it-försvar? Enligt Kristoffer Sjöström gäller det bland annat att ha en tydlig förväntansbild, ordning på internmiljön och underleverantörer, att veta vilka kritiska tillgångar som finns och att skydda och begränsa tillträdet till dem. Det handlar även om att klassificera informationen som läggs in i det digitala, så att det går att prioritera i it-miljön.

– Sedan måste man ha beredskap att agera när någonting händer, för någonting kommer att hända. Man måste veta vem som ska jobba med frågorna i allt ifrån kommunikation till vem som ska åtgärda det specifika problemet som uppstått.

Det förändrade säkerhetsläget sedan i fjol har inte nämnvärt påverkat hur SEB arbetar med it-säkerhet, menar Kristoffer Sjöström. Han konstaterar att antalet attacker mot banken har ökat stadigt över längre tid, men vill inte kommentera utvecklingen i närtid.

– Det jag kan säga är att det är ingenting som vi hittills inte har lyckats hantera. Jag tycker att vi har haft en bra, strukturerad analys av det som har hänt och hur det påverkar oss. Sedan har cyberhotet definitivt satt högre press både på myndigheter och privata företag. För svensk del har säkerhetsläget renderat i en Nato-process. Det är helt klart ett annat fokus.

Kristoffer Sjöström pekar på att säkerhetsläget har lett fram till närmare cybersamarbeten mellan banker och myndigheter. I höstas kom beskedet att den statliga myndigheten Nationellt cybersäkerhetscenter, NCSC, och finansbranschen ska driva ett gemensamt pilotprojekt. Syftet är att kartlägga it-risker på finansområdet, men även ta fram en åtgärdsplan mot sårbarheter i banksektorn.

Piloten ska pågå i ett år och från branschen deltar bland annat Finansinspektionen, Riksbanken, Riksgälden, Bankföreningen, Swish och Bankid. Enligt Therese Naess, chef på NCSC, är piloten ett test för att se hur myndigheter och banker kan arbeta tillsammans både strategiskt och operativt.

Kristoffer Sjöström är positiv. Han pekar ut samarbeten mellan sektorer, mellan myndigheter och privata aktörer och till viss del med kunder som en av nycklarna för att möta cyberrisker. Men trots det är han inte helt nöjd. För att vässa arbetet ytterligare krävs att samarbetet mellan myndigheterna och det privata tar ett steg till.

Kristoffer Sjöströms karriärtips

- Sluta aldrig att vara intresserad av att skaffa nya kompetenser.

Skaffa en akademisk utbildning – i vad är mindre viktigt. Det är oftast en gatekeeper för många slags jobb. - Välj din chef. En bra chef kan göra ett tråkigt jobb roligt, vilket även går åt andra hållet.

- Våga byt. Många frågar varför jag bytte från Ericsson, jag trivdes jättebra och hade en bra position. Men jag kunde ju det jobbet, våga utmana dig.

– Det finns många myndigheter och personer inom myndigheterna som definitivt har rätt inställning och fokus, men vi behöver bli bättre på att samarbeta, både mellan myndigheter och mellan sektorer för att få ihop helheten. Frågan måste också högre upp på den politiska agendan.

Hur många i banken som jobbar specifikt med cybersäkerhet får Finansliv inte svar på, »men att det är fler än man tror«. Samtidigt är antalet cybersäkerhetsexperter en bristvara och det är huggsexa mellan företagen. Ett problem är att det finns få utbildningar på området som säkrar spetskompetens, enligt Kristoffer Sjöström.

För att komma runt det behövs en blandning av kompetens inom säkerhet i allt från information, it och fysisk- och personsäkerhet till kommunikatörer, juridik och regelefterlevnad, säger han.

– Det finns ett underskott på cybersäkerhetskompetens, så det gäller att fundera över hur många säkerhetspersoner som behövs. Sedan tror jag att man måste tänka brett. För en säkerhetsorganisation som inte har en bra relation och kontakt med verksamheten kommer inte att bli effektiv.

»Det finns alltid ett potentiellt hot, men sätter man det i en kontext där bankrån förr var ett reellt hot så skulle jag inte säga att hotbilden mot bankanställda har ökat.«

Hur har de ökade cyberriskerna påverkat hotbilden mot bankanställda?

– Det finns alltid ett potentiellt hot, men sätter man det i en kontext där bankrån förr var ett reellt hot så skulle jag inte säga att hotbilden mot bankanställda har ökat. Man kan också jämföra hur det ser ut i många andra länder, där bankerna i Sverige har gått till mer digitalt. På det sättet har digitaliseringen reducerat risken för individen som är ute på fältet. Samtidigt så har bedrägerihotet ökat och det påverkar de anställda.

Så hur kommer cyberriskerna att förändras framöver? Kristoffer Sjöström spår att cyberhotet är här för att stanna. Hotaktörerna blir allt starkare, både ekonomiskt och kompetensmässigt. Här kommer AI att ha viss påverkan, tror han.

– Vi kan använda AI för att förstärka våra skydd, för att ifrågasätta och göra större analyser på information som hjälper oss. Det negativa kommer att vara att angriparna kommer göra samma sak och använda tekniken för att hitta svagheter i systemet och att kunna generera väldigt välformulerad högkvalitativ skadlig kod och högkvalitativa phishing-mejl.

Samtidigt väntas regelverken stärkas. Han pekar på den nya EU-förordningen Dora, The Digital Operational Resilience Act, som väntas träda i kraft i januari 2025. Syftet med regelverket är att öka den digitala motståndskraften inom unionen. Ett problem i nuläget är till exempel att företag kan sälja it-tjänster utan att de kvalitetssäkras utifrån ett gemensamt ramverk.

– Det kan jämföras med bilförsäljningen för 40–50 år sedan då det gick att köpa en bil utan säkerhetsbälte eller utan airbag. I dag vet du att bilarna är krocktestade, har säkerhetsbälte, airbag och andra säkerhetsdelar. Och det är inte något du kan välja bort.

– I den riktningen tror jag att vi kommer att gå även inom it-säkerhet, med fler regelverk som ställer mer enhetliga krav på bashygien hos leverantörerna. Det är bra, för vi kan inte förvänta oss att alla ska vara specialister inom det här.

Hur ser beredskapen ut på SEB för att möta cyberriskerna?

– Jag tror att vi är väl förberedda, och jag tycker att vi ligger i framkant. Det här handlar om vårt varumärke, vår kontinuitet, trygghet och om vår roll i Sverige och i de andra nationer där vi verkar.